WordPress Security – Mencegah Brute Force pada XMLRPC WordPress

Baru baru ini telah ditemukan trik bruteforce pada file xmlrpc.php CMS WordPress. Berbeda dengan bruteforce halaman login yang mungkin sudah diantisipasi dengan htaccess ataupun plugins, bruteforce pada file xmlrpc.php ini tidak berbekas.

Jika terdapat banyak log percobaan login saat kita mencoba bruteforce wp-login.php, bruteforce xmlrpc.php hanya meninggalkan satu log percobaan.

194.150.168.95 – – [07/Oct/2015:23:54:12 -0400] “POST /xmlrpc.php HTTP/1.1″ 200 14204 “-” “Mozilla/5.0 (Windows; U; WinNT4.0; de-DE; rv:1.7.5) Gecko/20041108 Firefox/1

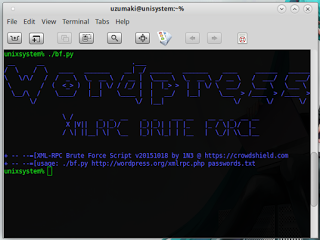

WordPress XMLRPC Brute Force Tools Download

Nah , kalau cara bruteforce apsti sudah tau lah ya. Bisa baca baca disini.

Cara Brute Force.

Kali ini saya akan share cara mencegah nya. :

- 1. CloudFlare (pelanggan berbayar) sudah menyediakan layanan untuk melindungi XML-RPC dari serangan brute-force. Kalian bisa menggunakannya.

- 2. Menggunakan plugins security semacam WordPress Simple Firewall

- 3. Disable fungsi system.multicall pada file function.php

- 4. Jika kalian tidak menggunakan plugins yang membutuhkan xmlrpc, bisa juga dengan disable / rename saja file ini.

Sekian tutor kali ini semoga bermanfaat.

Sumber http://noob1t4.blogspot.com/

Sekian Artikel WordPress Security – Mencegah Brute Force pada XMLRPC WordPress.

Semua artikel tutorial di blog ini hanya untuk sebatas Pembelajaran dan Pengetahuan saja, jika kalian meyalahgunakan tutorial di blog ini, itu bukan tanggung jawab saya. Terima kasih sudah berkunjung ke blog Noob1t4, saya harap agan berkunjung kembali kesini

0 Response to "WordPress Security – Mencegah Brute Force pada XMLRPC WordPress"

Posting Komentar